GitHub сообщает, что хакеры клонировали сертификаты подписи кода во взломанном репозитории

GitHub заявил, что неизвестные злоумышленники получили несанкционированный доступ к некоторым репозиториям кода и украли сертификаты подписи кода для двух настольных приложений: Desktop и Atom.

Сертификаты подписи кода ставят криптографическую печать на код, чтобы убедиться, что он был разработан указанной организацией, в данном случае GitHub. В случае расшифровки сертификаты могут позволить злоумышленнику подписывать неофициальные версии приложений, которые были злонамеренно изменены, и выдавать их за законные обновления с GitHub. Текущие версии Desktop и Atom не подвержены краже учетных данных.

— официальное сообщение от GitHub.

Отзыв, который вступит в силу в четверг, приведет к тому, что некоторые версии приложений перестанут работать.

При атаке были затронуты GitHub Desktop для Mac со следующими версиями:

Атом:

Ни одна версия приложения для Windows не была затронута.

4 января GitHub опубликовал новую версию настольного приложения, подписанную новыми сертификатами, которые не были подделаны злоумышленником. Пользователи Desktop должны обновиться до новой версии.

Срок действия одного скомпрометированного сертификата истек 4 января, срок действия другого истекает в четверг. Отзыв этих сертификатов обеспечивает защиту, если до истечения срока их действия они использовались для подписи вредоносных обновлений. Без отзыва поддельные приложения прошли бы проверку подписи. Отзыв приводит к тому, что весь код не проходит проверку подписи, независимо от того, когда он был подписан.

Срок действия третьего затронутого сертификата, Apple Developer ID, имеет срок подлинности до 2027 года. GitHub также отзовет этот сертификат в четверг.

6 декабря GitHub сообщил, что злоумышленник использовал скомпрометированный токен личного доступа (PAT) для клонирования репозиториев для Desktop, Atom и других устаревших организаций, принадлежащих GitHub. GitHub отозвал PAT через день после обнаружения нарушения. Ни один из клонированных репозиториев не содержал данных о клиентах. В бюллетене не объяснялось, как был скомпрометирован PAT.

В репозитории были включены несколько зашифрованных сертификатов подписи кода, которые GitHub использует для подписи выпусков приложений Desktop и Atom. Клиенты не имеют прямого доступа. Нет никаких доказательств того, что злоумышленник мог расшифровать или использовать какие-либо сертификаты.

Сертификаты подписи кода ставят криптографическую печать на код, чтобы убедиться, что он был разработан указанной организацией, в данном случае GitHub. В случае расшифровки сертификаты могут позволить злоумышленнику подписывать неофициальные версии приложений, которые были злонамеренно изменены, и выдавать их за законные обновления с GitHub. Текущие версии Desktop и Atom не подвержены краже учетных данных.

Был украден набор зашифрованных сертификатов подписи кода; однако сертификаты были защищены паролем, и у нас нет доказательств их злонамеренного использования. В качестве превентивной меры мы отзовем открытые сертификаты, используемые для приложений GitHub Desktop и Atom.

Мы исследовали содержимое скомпрометированных репозиториев и не обнаружили никакого влияния на GitHub.com или какие-либо другие наши предложения, кроме конкретных сертификатов, указанных выше. В код этих репозиториев не вносились несанкционированные изменения.

Мы исследовали содержимое скомпрометированных репозиториев и не обнаружили никакого влияния на GitHub.com или какие-либо другие наши предложения, кроме конкретных сертификатов, указанных выше. В код этих репозиториев не вносились несанкционированные изменения.

— официальное сообщение от GitHub.

Отзыв, который вступит в силу в четверг, приведет к тому, что некоторые версии приложений перестанут работать.

При атаке были затронуты GitHub Desktop для Mac со следующими версиями:

- 3.1.2

- 3.1.1

- 3.1.0

- 3.0.8

- 3.0.7

- 3.0.6

- 3.0.5

- 3.0.4

- 3.0.3

- 3.0.2

Атом:

- 1.63.1

- 1.63.0

Ни одна версия приложения для Windows не была затронута.

4 января GitHub опубликовал новую версию настольного приложения, подписанную новыми сертификатами, которые не были подделаны злоумышленником. Пользователи Desktop должны обновиться до новой версии.

Срок действия одного скомпрометированного сертификата истек 4 января, срок действия другого истекает в четверг. Отзыв этих сертификатов обеспечивает защиту, если до истечения срока их действия они использовались для подписи вредоносных обновлений. Без отзыва поддельные приложения прошли бы проверку подписи. Отзыв приводит к тому, что весь код не проходит проверку подписи, независимо от того, когда он был подписан.

Срок действия третьего затронутого сертификата, Apple Developer ID, имеет срок подлинности до 2027 года. GitHub также отзовет этот сертификат в четверг.

6 декабря GitHub сообщил, что злоумышленник использовал скомпрометированный токен личного доступа (PAT) для клонирования репозиториев для Desktop, Atom и других устаревших организаций, принадлежащих GitHub. GitHub отозвал PAT через день после обнаружения нарушения. Ни один из клонированных репозиториев не содержал данных о клиентах. В бюллетене не объяснялось, как был скомпрометирован PAT.

В репозитории были включены несколько зашифрованных сертификатов подписи кода, которые GitHub использует для подписи выпусков приложений Desktop и Atom. Клиенты не имеют прямого доступа. Нет никаких доказательств того, что злоумышленник мог расшифровать или использовать какие-либо сертификаты.

Наши новостные каналы

Подписывайтесь и будьте в курсе свежих новостей и важнейших событиях дня.

Рекомендуем для вас

Анализ ДНК с Туринской плащаницы сильно удивил ученых, точнее, даже озадачил

Эксперты говорят: выделить «геном Христа» вряд ли получится. И вообще, этот артефакт никогда не был в Святой Земле. Как же так?...

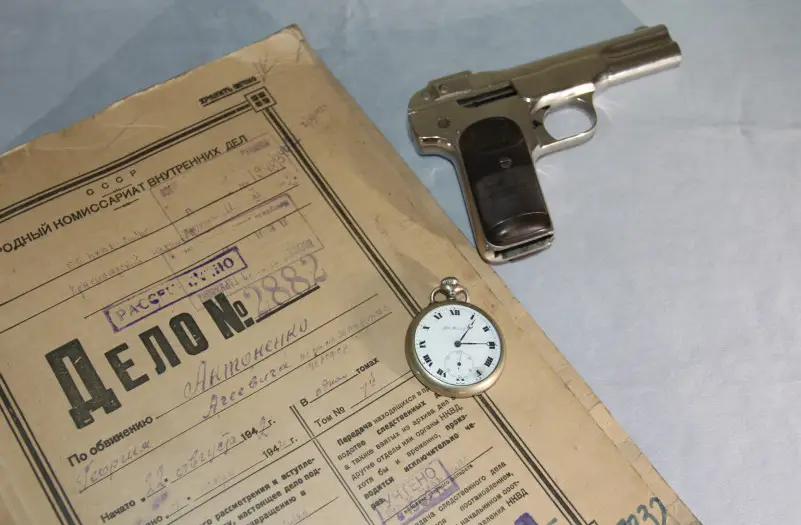

Припрятал сокровища, но был убит: историки раскрыли трагическую судьбу владельца богатейшего клада Москвы

Почему наследники так и не нашли это огромное состояние, хотя ходили по нему каждый день?...

Астронавт NASA внезапно потерял способность говорить в космосе, и врачи не знают почему

Эксперты говорят: инцидент на орбите может сильно не только космическую медицину, но вообще полеты на Луну и Марс...

ФСБ рассекретила документы по процессу 1950 года: за что судили немецких военных?

Почему информация 75 лет находилась под грифом «Совершенно секретно», а День Победы не праздновали до 1965 года?...

Советские МиГи… на самой секретной базе США: эта история стала публичной только в 2000-х годах

Эксперт рассказал, что делали самолеты из СССР в «Зоне-51» и почему американские военные зауважали русских конструкторов...

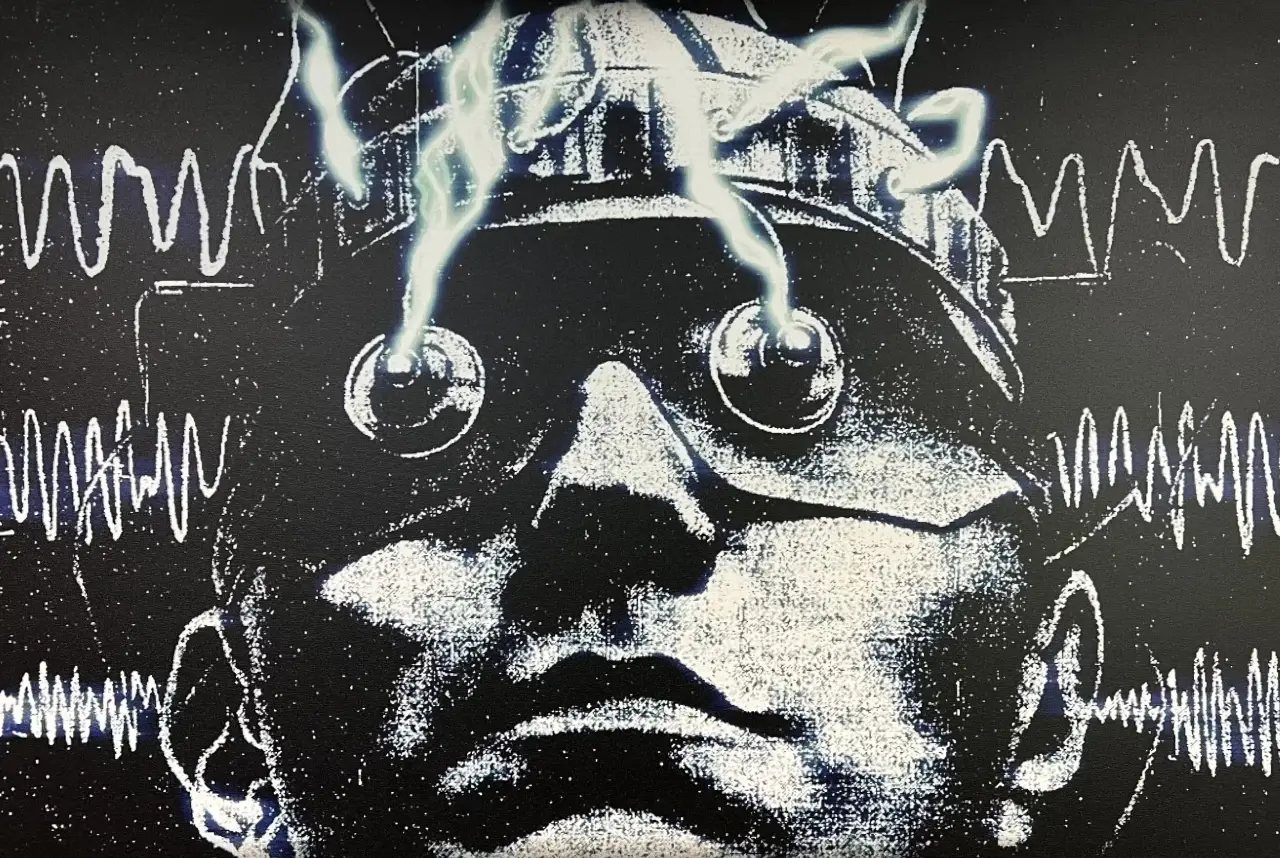

ЦРУ массово создавало зомби-убийц: новое расследование подтвердило это еще раз

Эксперт уверен: убийца Кеннеди и самый известный американский маньяк — это продукты тогдашних экспериментов над сознанием...

Тайна 12 000-летнего города у берегов США: ученый-любитель уверен, что нашел затонувший мегаполис неизвестной цивилизации

Кто победит: официальная наука или энтузиазм непрофессионала? Разбираемся в этой запутанной истории...

Пчелы стремительно исчезают в России: из-за чего так происходит и чем это грозит россиянам?

Почему ученые считают, что государство самоустранилось от решения данной проблемы?...

Тайну «проклятия фараонов» раскрыло письмо столетней давности

Открыватель гробницы Тутанхамона, археолог Говард Картер, прямо называл имя человека, который изобрел «сенсацию». В итоге потрясающее научное открытие...

«Боевые роботы» СССР на Зимней войне: как уникальные танки без экипажей вызывали ужас у финнов

Эксперты назвали главные причины, почему прорывной проект Остехбюро был закрыт...