Пилотом США может оказаться любой дурак или террорист. Электроника не против

Два охотника за киберошибками обнаружили, что с помощью стороннего приложения любой злоумышленник может выдать себя за пилота и пройти все проверки безопасности. Эксперты сообщили о своем открытии в соответствующие инстанции, но американские чиновники даже не поблагодарили добрых хакеров.

Эксперты по информатике из Калифорнийского университета (Беркли) Иэн Кэрролл и Сэм Карри сообщили, что нашли несколько серьезных уязвимостей в системах входа на портале FlyCASS.

Данный сайт используют небольшие авиакомпании, чтобы загрузить информацию о своих пилотах в официальную систему KCM (Known Crewmember — «известный член экипажа»). Данная система принадлежит Администрации транспортной безопасности. Это государственное агентство, которое обеспечивает безопасность пассажиров в США, создано после террористических актов 2001 года.

Типичная проверка. Аэропорт Денвера

Также исследователи в области безопасности, используя приложение FlyCASS, смогли проникнуть в систему безопасности доступа в кабину пилотов, принадлежащую FAA (CASS), Федеральному управлению гражданской авиации США.

— Кэрролл.

Практически полный доступ к безопасности

Для тех, кто не знает, SQL-инъекции — это один из самых распространенных способов веб-атак. Метод достаточно прост, доступен даже начинающим хакерам и, как правило, используется для кражи конфиденциальных данных у организаций.

Данный инструмент основан на проблемах, содержащихся в SQL — языке структурированных запросов, использующемся для работы с базами данных.

SQL-инъекции позволяют хакеру загружать свой собственный код в пользовательские интерфейсы, например, в контактные формы на веб-сайтах. В данном случае эксперты взломали приложение FlyCASS для небольших авиакомпаний.

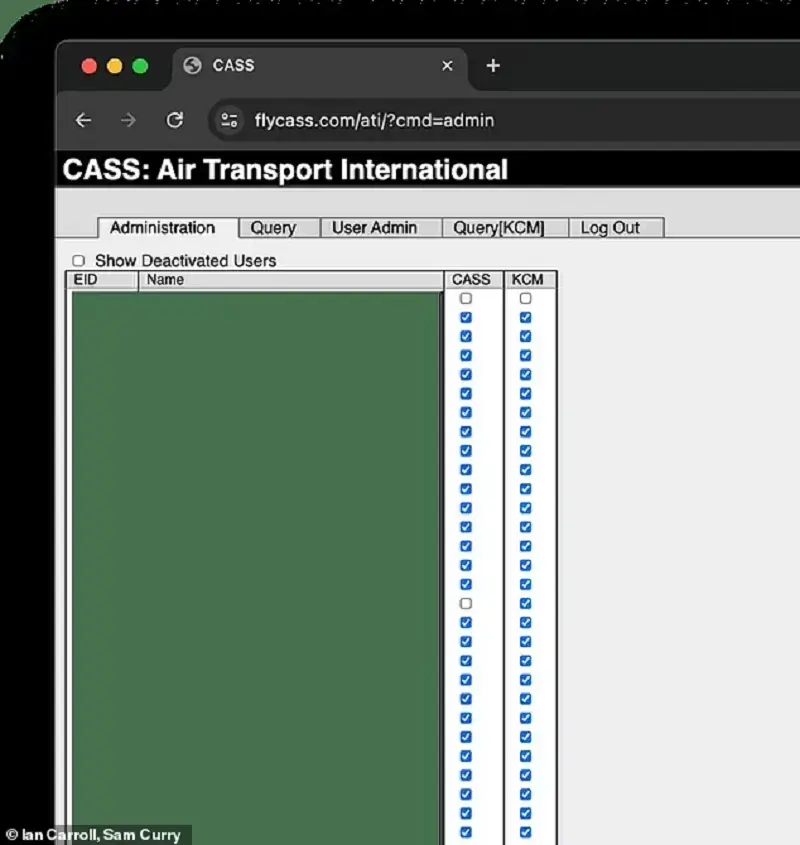

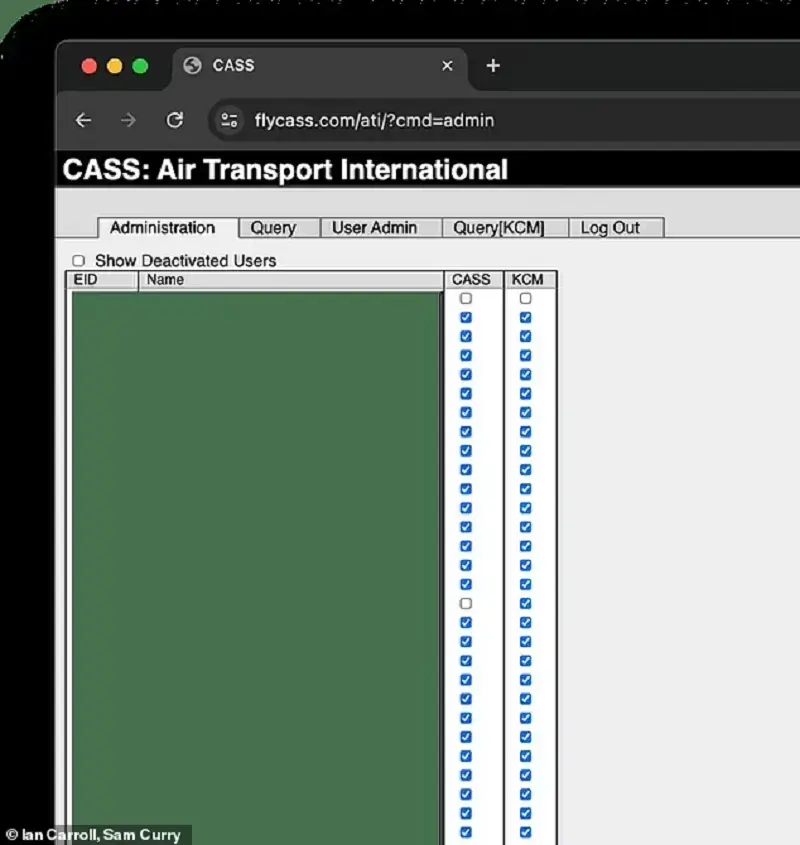

Проведя серию базовых SQL-инъекций, Кэрролл и Карри проникли в FlyCASS. Через него они вошли в личный кабинет Air Transport International — небольшой авиакомпании, находящейся в штате Огайо.

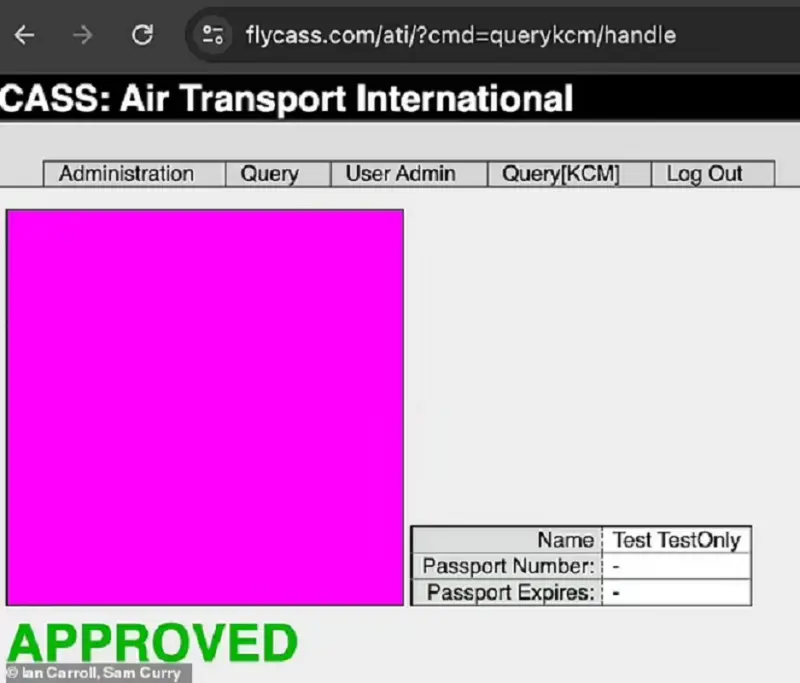

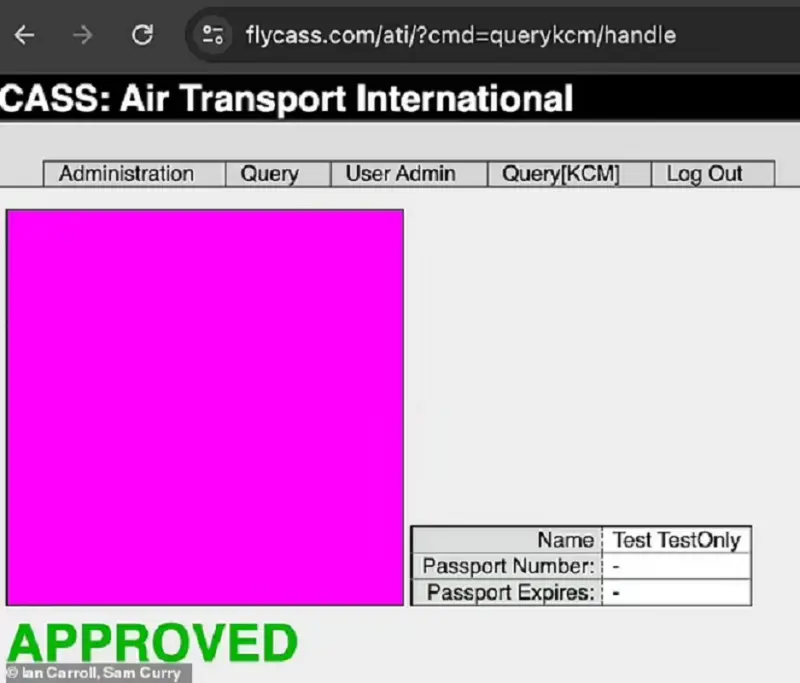

Эксперты без труда создали липового сотрудника воздушной фирмы, красноречиво назвав его Test testOnly. «Пилота» снабдили фотографией, а потом внесли его в список действительных гражданских пилотов и получили для него доступ в кабину самолета.

— Картер Лэнгстон, пресс-секретарь Администрации транспортной безопасности США.

В ответ на такие громкие высказывания Кэрролл и Карри опубликовали новый отчет, в котором поделились дополнительными подробностями своего исследования. Как оказалось, SQL-инъекции дали им полный администраторский доступ к сайту Администрации транспортной безопасности США. Таким образом, они могли не просто добавлять новые профили, но и редактировать уже существующие данные членов экипажей, как им вздумается.

— Карри.

Напоследок эксперты прямо сказали, что Администрация транспортной безопасности публикует недостоверные заявления о собственной неуязвимости. И это в разы повышает риск гражданской авиации.

Принято считать, что гражданская авиация США отличается особой степенью безопасности. Это в корне неверно.

Например, в 2015 году инспекторы Управления Генерального инспектора (OIG) проверили работоспособность систем Администрации транспортной безопасности. В итоге проверяющие смогли пронести через контрольно-пропускные пункты аэропорта более 90% опасных предметов (оружия и взрывчатки). Этот факт вызвал значительное общественное и политическое напряжение вокруг эффективности работы службы безопасности.

В том же году хакеры взломали базы данных Управления кадров США (OPM), что привело к утечке персональных данных, включая информацию о 20 000 сотрудников Администрации транспортной безопасности. Утекла информация, включая социальные номера, даты рождения, адреса и другие личные данные, что вызвало серьезные опасения по поводу кибербезопасности и защиты конфиденциальной информации.

И полный доступ в самолеты

Эксперты по информатике из Калифорнийского университета (Беркли) Иэн Кэрролл и Сэм Карри сообщили, что нашли несколько серьезных уязвимостей в системах входа на портале FlyCASS.

Данный сайт используют небольшие авиакомпании, чтобы загрузить информацию о своих пилотах в официальную систему KCM (Known Crewmember — «известный член экипажа»). Данная система принадлежит Администрации транспортной безопасности. Это государственное агентство, которое обеспечивает безопасность пассажиров в США, создано после террористических актов 2001 года.

Типичная проверка. Аэропорт Денвера

Также исследователи в области безопасности, используя приложение FlyCASS, смогли проникнуть в систему безопасности доступа в кабину пилотов, принадлежащую FAA (CASS), Федеральному управлению гражданской авиации США.

Любой, обладающий базовыми знаниями в области SQL-инъекций, может легко войти на данный сайт, добавить кого угодно в список пилотов и, минуя все системы безопасности, получить полный доступ к кабинам коммерческих авиалайнеров. Мы поняли, что обнаружили очень серьезную проблему

— Кэрролл.

Практически полный доступ к безопасности

Проблем с безопасностью нет

Для тех, кто не знает, SQL-инъекции — это один из самых распространенных способов веб-атак. Метод достаточно прост, доступен даже начинающим хакерам и, как правило, используется для кражи конфиденциальных данных у организаций.

Данный инструмент основан на проблемах, содержащихся в SQL — языке структурированных запросов, использующемся для работы с базами данных.

SQL-инъекции позволяют хакеру загружать свой собственный код в пользовательские интерфейсы, например, в контактные формы на веб-сайтах. В данном случае эксперты взломали приложение FlyCASS для небольших авиакомпаний.

Проведя серию базовых SQL-инъекций, Кэрролл и Карри проникли в FlyCASS. Через него они вошли в личный кабинет Air Transport International — небольшой авиакомпании, находящейся в штате Огайо.

Эксперты без труда создали липового сотрудника воздушной фирмы, красноречиво назвав его Test testOnly. «Пилота» снабдили фотографией, а потом внесли его в список действительных гражданских пилотов и получили для него доступ в кабину самолета.

Действия экспертов — это большое преувеличение. У Администрации транспортной безопасности нет проблем с компьютерной безопасностью. Мы полагаемся не только на эту базу данных. У нас есть специальные процедуры проверки личности членов экипажей. Поэтому только проверенным лицам разрешен доступ в зону безопасности в аэропортах.

Никакие правительственные данные или системы не были скомпрометированы, и деятельность не повлияла на безопасность транспорта

Никакие правительственные данные или системы не были скомпрометированы, и деятельность не повлияла на безопасность транспорта

— Картер Лэнгстон, пресс-секретарь Администрации транспортной безопасности США.

Дырявая защита

В ответ на такие громкие высказывания Кэрролл и Карри опубликовали новый отчет, в котором поделились дополнительными подробностями своего исследования. Как оказалось, SQL-инъекции дали им полный администраторский доступ к сайту Администрации транспортной безопасности США. Таким образом, они могли не просто добавлять новые профили, но и редактировать уже существующие данные членов экипажей, как им вздумается.

Так как обнаруженные нами уязвимости позволяют нам редактировать существующих участников системы известных членов экипажей, то вполне возможно изменить все данные: и имя, и даже фотографию. Поэтому мы можем обойти любой процесс проверки и спокойно попасть в пилотскую кабину самолета

— Карри.

Напоследок эксперты прямо сказали, что Администрация транспортной безопасности публикует недостоверные заявления о собственной неуязвимости. И это в разы повышает риск гражданской авиации.

P. S.

Принято считать, что гражданская авиация США отличается особой степенью безопасности. Это в корне неверно.

Например, в 2015 году инспекторы Управления Генерального инспектора (OIG) проверили работоспособность систем Администрации транспортной безопасности. В итоге проверяющие смогли пронести через контрольно-пропускные пункты аэропорта более 90% опасных предметов (оружия и взрывчатки). Этот факт вызвал значительное общественное и политическое напряжение вокруг эффективности работы службы безопасности.

В том же году хакеры взломали базы данных Управления кадров США (OPM), что привело к утечке персональных данных, включая информацию о 20 000 сотрудников Администрации транспортной безопасности. Утекла информация, включая социальные номера, даты рождения, адреса и другие личные данные, что вызвало серьезные опасения по поводу кибербезопасности и защиты конфиденциальной информации.

Наши новостные каналы

Подписывайтесь и будьте в курсе свежих новостей и важнейших событиях дня.

Рекомендуем для вас

Анализ ДНК с Туринской плащаницы сильно удивил ученых, точнее, даже озадачил

Эксперты говорят: выделить «геном Христа» вряд ли получится. И вообще, этот артефакт никогда не был в Святой Земле. Как же так?...

Припрятал сокровища, но был убит: историки раскрыли трагическую судьбу владельца богатейшего клада Москвы

Почему наследники так и не нашли это огромное состояние, хотя ходили по нему каждый день?...

Пчелы стремительно исчезают в России: из-за чего так происходит и чем это грозит россиянам?

Почему ученые считают, что государство самоустранилось от решения данной проблемы?...

ЦРУ массово создавало зомби-убийц: новое расследование подтвердило это еще раз

Эксперт уверен: убийца Кеннеди и самый известный американский маньяк — это продукты тогдашних экспериментов над сознанием...

Тайна 12 000-летнего города у берегов США: ученый-любитель уверен, что нашел затонувший мегаполис неизвестной цивилизации

Кто победит: официальная наука или энтузиазм непрофессионала? Разбираемся в этой запутанной истории...

Тайну «проклятия фараонов» раскрыло письмо столетней давности

Открыватель гробницы Тутанхамона, археолог Говард Картер, прямо называл имя человека, который изобрел «сенсацию». В итоге потрясающее научное открытие...

Еще одно пророчество Жириновского сбывается прямо сейчас. Белые люди едут в Россию

По словам экспертов, на этот раз все очень серьезно. Договариваться о переселенцах приехал Эролл Маск, отец знаменитого миллиардера...

«Боевые роботы» СССР на Зимней войне: как уникальные танки без экипажей вызывали ужас у финнов

Эксперты назвали главные причины, почему прорывной проект Остехбюро был закрыт...

Что не так с отстрелом бакланов на Байкале: почему иркутский биолог раскритиковал планы областной администрации?

Профессор Сергей Пыжьянов предупреждает: ответ, который может дать природа, сведет на нет все усилия человека. В итоге будет только хуже...

Кусочек мха помог раскрыть запутанное дело о разграблении могил

Преступники имели очень сильное алиби, но хлорофилловые часы сдали их с поличным...

Стало известно, почему Эверест аномально ухудшает здоровье у тысяч альпинистов

Никакой мистики, но очень много криминала. Непальская полиция раскрыла колоссальное преступление, жертвами которого стали 4782 иностранца...