Миллионы пользователей скачали зараженные расширения из Интернет-магазина Google Chrome

Исследование, проведенное экспертами по безопасности из Стэнфордского университета, выявило, что миллионы людей используют зараженную версию веб-браузера Chrome из-за установленных расширений из Google Chrome Web Store (GCWS).

Шерил Хсу, Манда Тран и Орор Фасс опубликовали статью на сервере предварительных публикаций arXiv, в которой описали результаты изучения тысяч расширений на GCWS.

Чтобы получить максимальную пользу от веб-браузеров, таких, как Chrome от Google, пользователи скачивают расширения с популярных сайтов. На GCWS в том числе представлены расширения для веб-браузера Chrome, написанные сторонними программистами.

Две основные проблемы при скачивании и использовании расширений, написанных третьими лицами, — это непредсказуемый уровень качества и возможность наличия вредоносного кода.

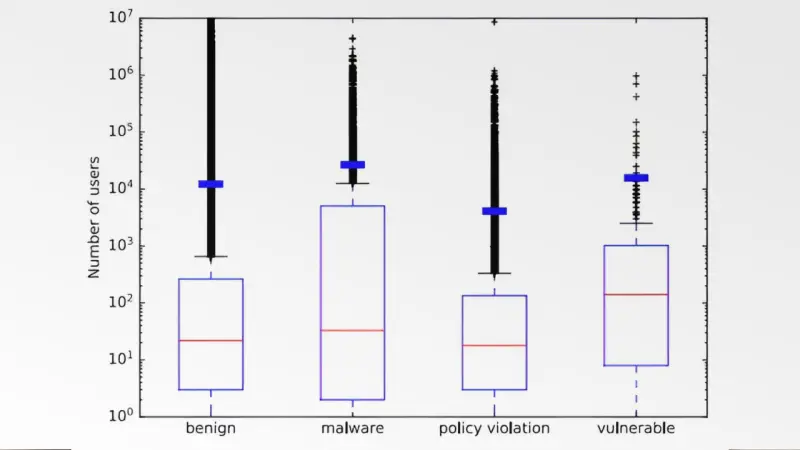

Юзеры с установленным ПО: безопасным, вредоносным, нарушающим политику или с уязвимым расширением. Синяя галочка обозначает средства, а красная линия — медианное значение

Исследователи использовали два способа, чтобы определить, сколько из тысяч расширений, размещенных на GCWS, могут сказаться на безопасности (SNE) и нарушают политику GCWS или содержат вредоносный код и уязвимости.

Первый подход включал анализ данных из предыдущих исследований проблем безопасности с расширениями для Chrome. Второй заключался в скачивании всех расширений (примерно 125 000), доступных на сайте с июля 2020 года по февраль 2023 года, и анализе кода, использованного при их написании, с целью выявления признаков заражения.

Также авторы проанализировали историю загрузок на сайте и долговечность расширений.

Команда обнаружила, что за два года примерно 346 млн пользователей скачали SNE из GCWS, из них 280 млн связаны с расширениями, содержащими вредоносный код. При этом Google утверждает, что на их сайте таких менее 1%.

Также эксперты выяснили, что SNE существенно различаются по продолжительности нахождения на GCWS — от нескольких месяцев до нескольких лет. В целом, отмечают исследователи, пользователи очень редко сообщают о проблемах с расширениями.

Шерил Хсу, Манда Тран и Орор Фасс опубликовали статью на сервере предварительных публикаций arXiv, в которой описали результаты изучения тысяч расширений на GCWS.

Чтобы получить максимальную пользу от веб-браузеров, таких, как Chrome от Google, пользователи скачивают расширения с популярных сайтов. На GCWS в том числе представлены расширения для веб-браузера Chrome, написанные сторонними программистами.

Две основные проблемы при скачивании и использовании расширений, написанных третьими лицами, — это непредсказуемый уровень качества и возможность наличия вредоносного кода.

Юзеры с установленным ПО: безопасным, вредоносным, нарушающим политику или с уязвимым расширением. Синяя галочка обозначает средства, а красная линия — медианное значение

Исследователи использовали два способа, чтобы определить, сколько из тысяч расширений, размещенных на GCWS, могут сказаться на безопасности (SNE) и нарушают политику GCWS или содержат вредоносный код и уязвимости.

Первый подход включал анализ данных из предыдущих исследований проблем безопасности с расширениями для Chrome. Второй заключался в скачивании всех расширений (примерно 125 000), доступных на сайте с июля 2020 года по февраль 2023 года, и анализе кода, использованного при их написании, с целью выявления признаков заражения.

Также авторы проанализировали историю загрузок на сайте и долговечность расширений.

Команда обнаружила, что за два года примерно 346 млн пользователей скачали SNE из GCWS, из них 280 млн связаны с расширениями, содержащими вредоносный код. При этом Google утверждает, что на их сайте таких менее 1%.

Также эксперты выяснили, что SNE существенно различаются по продолжительности нахождения на GCWS — от нескольких месяцев до нескольких лет. В целом, отмечают исследователи, пользователи очень редко сообщают о проблемах с расширениями.

- Алексей Павлов

- arXiv (2024) DOI: 10.48550/arxiv.2406.12710

Наши новостные каналы

Подписывайтесь и будьте в курсе свежих новостей и важнейших событиях дня.

Рекомендуем для вас

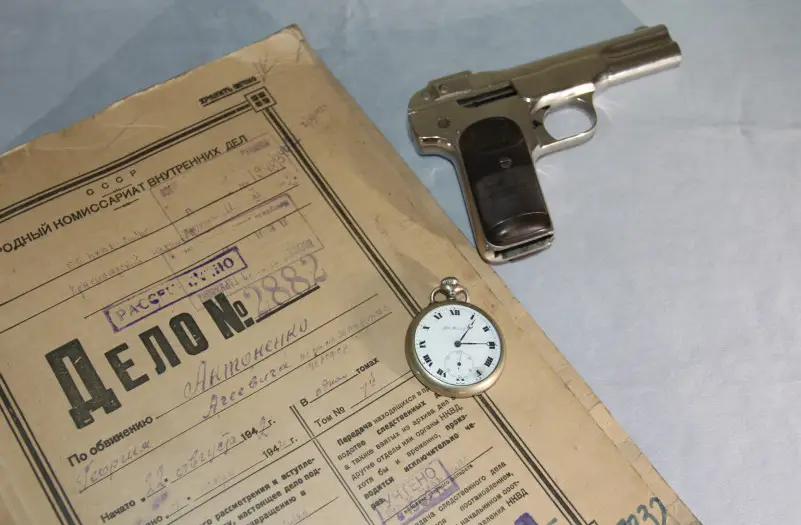

Рассекречены подробности убийства Кирова: данные из архива ФСО разрушили официальную версию как карточный домик

Эксперты говорят: Сталин был совершенно не при чем. Но он использовал эту бытовую драму в своих политических интересах...

Найдена могила… легендарного д’Артаньяна: какие артефакты обнаружили внутри?

Почему ученые вынуждены ждать окончательного признания этой исторической сенсации?...

У группы Дятлова все-таки был шанс: ИИ вычислил единственный вариант, когда люди могли спастись

Оказалось, что судьба туристов была решена уже в первые три минуты трагедии. И нейросеть нашла как именно...

Украина вообще не имеет шансов: французский историк, предсказавший распад СССР, не сомневается, что Россия победит

По словам эксперта, Запад исчерпал себя как цивилизация, а потому обречен на неизбежное поражение. Это необратимый процесс...

Анализ ДНК с Туринской плащаницы сильно удивил ученых, точнее, даже озадачил

Эксперты говорят: выделить «геном Христа» вряд ли получится. И вообще, этот артефакт никогда не был в Святой Земле. Как же так?...

ФСБ рассекретила документы по процессу 1950 года: за что судили немецких военных?

Почему информация 75 лет находилась под грифом «Совершенно секретно», а День Победы не праздновали до 1965 года?...

Таинственный двойник обнаружился у египетского Сфинкса. И это только часть потрясающего открытия

Итальянские ученые, обнаружившие археологическую сенсацию, уверены: большую часть истории Древнего Египта придется переписать...

Астронавт NASA внезапно потерял способность говорить в космосе, и врачи не знают почему

Эксперты говорят: инцидент на орбите может сильно не только космическую медицину, но вообще полеты на Луну и Марс...

Советские МиГи… на самой секретной базе США: эта история стала публичной только в 2000-х годах

Эксперт рассказал, что делали самолеты из СССР в «Зоне-51» и почему американские военные зауважали русских конструкторов...

Страшнее Хиросимы и Нагасаки: как американская авиация превратила Японию в одни сплошные пылающие руины

Токио от зажигательных бомб горел так сильно, что люди, прятавшиеся в каналах и прудах, варились заживо...

Колумба могут оправдать… древние детские кости из Юго-Восточной Азии?

Что рассказали 309 скелетов во Вьетнаме? И почему история сифилиса — это очень непростая тема?...

ЦРУ массово создавало зомби-убийц: новое расследование подтвердило это еще раз

Эксперт уверен: убийца Кеннеди и самый известный американский маньяк — это продукты тогдашних экспериментов над сознанием...

Тайна 12 000-летнего города у берегов США: ученый-любитель уверен, что нашел затонувший мегаполис неизвестной цивилизации

Кто победит: официальная наука или энтузиазм непрофессионала? Разбираемся в этой запутанной истории...