Лаборатория Касперского обнаружила вирус, перехватывающий DNS

Исследователи обнаружили вредоносное приложение для Android, которое может вмешиваться в работу беспроводного маршрутизатора, к которому подключен зараженный телефон, и принудительно перенаправлять все устройства в сети на вредоносные сайты.

Вредоносное приложение, обнаруженное «Лабораторией Касперского», использует технику, известную как перехват DNS (система доменных имен). После установки приложение подключается к маршрутизатору и пытается войти в свою административную учетную запись, используя стандартные или часто используемые учетные данные, например admin:admin.

В случае успеха приложение меняет DNS-сервер на вредоносный, контролируемый злоумышленниками. С этого момента устройства в сети могут быть направлены на сайты-самозванцы, которые имитируют настоящие, но распространяют вредоносное ПО или регистрируют учетные данные пользователей или другую конфиденциальную информацию.

— лаборатория Касперского.

DNS — это механизм, который сопоставляет доменное имя с числовым IP-адресом, на котором размещен сайт. Поиск DNS выполняется серверами, управляемыми интернет-провайдером пользователя, или службами таких компаний, как Cloudflare или Google. Изменив адрес DNS-сервера в административной панели маршрутизатора с корректного на вредоносный, злоумышленники могут заставить все устройства, подключенные к маршрутизатору, получать вредоносные поисковые запросы домена, которые ведут на похожие сайты, используемые для киберпреступлений.

Приложение для Android известное как Wroba.o уже много лет используется в разных странах, включая США, Францию, Японию, Германию, Тайвань и Турцию. Любопытно, что техника перехвата DNS, на которую способна вредоносная программа, используется почти исключительно в Южной Корее.

С 2019 по большую часть 2022 года злоумышленники заманивали цели на вредоносные сайты, которые рассылались с помощью текстовых сообщений, с помощью метода, известного как smishing . В конце прошлого года злоумышленники включили перехват DNS в свою деятельность в этой азиатской стране.

Злоумышленники, известные в индустрии безопасности как Roaming Mantis, разработали перехват DNS так, чтобы он работал только когда устройства посещают мобильную версию поддельного веб-сайта, что, в большом количестве случаев гарантирует, что подмена останется незамеченной.

Хотя угроза серьезная, у нее есть простая уязвимость — HTTPS. Сертификаты безопасности транспортного уровня (TLS), служащие основой для HTTPS, связывают доменное имя с закрытым ключом шифрования, который известен только оператору сайта. Пользователи, направляемые на вредоносный сайт, в большинстве современных браузеров получат предупреждения о том, что соединение не является безопасным. Им будет предложено утвердить самозаверяющий сертификат — практика, которой пользователи никогда не должны следовать, если не хотят подвергать опасности устройства в своей сети.

Еще один способ борьбы с угрозой — изменить пароль, защищающий административную учетную запись маршрутизатора, с пароля по умолчанию на надежный.

Вредоносное приложение, обнаруженное «Лабораторией Касперского», использует технику, известную как перехват DNS (система доменных имен). После установки приложение подключается к маршрутизатору и пытается войти в свою административную учетную запись, используя стандартные или часто используемые учетные данные, например admin:admin.

В случае успеха приложение меняет DNS-сервер на вредоносный, контролируемый злоумышленниками. С этого момента устройства в сети могут быть направлены на сайты-самозванцы, которые имитируют настоящие, но распространяют вредоносное ПО или регистрируют учетные данные пользователей или другую конфиденциальную информацию.

Пользователи подключают зараженные Android-устройства к бесплатному/общедоступному Wi-Fi в таких местах, как кафе, бары, библиотеки, отели, торговые центры и аэропорты.

Злоумышленник может использовать его для управления всеми коммуникациями с устройств, использующих скомпрометированный маршрутизатор Wi-Fi с мошенническими настройками DNS

Злоумышленник может использовать его для управления всеми коммуникациями с устройств, использующих скомпрометированный маршрутизатор Wi-Fi с мошенническими настройками DNS

— лаборатория Касперского.

DNS — это механизм, который сопоставляет доменное имя с числовым IP-адресом, на котором размещен сайт. Поиск DNS выполняется серверами, управляемыми интернет-провайдером пользователя, или службами таких компаний, как Cloudflare или Google. Изменив адрес DNS-сервера в административной панели маршрутизатора с корректного на вредоносный, злоумышленники могут заставить все устройства, подключенные к маршрутизатору, получать вредоносные поисковые запросы домена, которые ведут на похожие сайты, используемые для киберпреступлений.

Приложение для Android известное как Wroba.o уже много лет используется в разных странах, включая США, Францию, Японию, Германию, Тайвань и Турцию. Любопытно, что техника перехвата DNS, на которую способна вредоносная программа, используется почти исключительно в Южной Корее.

С 2019 по большую часть 2022 года злоумышленники заманивали цели на вредоносные сайты, которые рассылались с помощью текстовых сообщений, с помощью метода, известного как smishing . В конце прошлого года злоумышленники включили перехват DNS в свою деятельность в этой азиатской стране.

Злоумышленники, известные в индустрии безопасности как Roaming Mantis, разработали перехват DNS так, чтобы он работал только когда устройства посещают мобильную версию поддельного веб-сайта, что, в большом количестве случаев гарантирует, что подмена останется незамеченной.

Хотя угроза серьезная, у нее есть простая уязвимость — HTTPS. Сертификаты безопасности транспортного уровня (TLS), служащие основой для HTTPS, связывают доменное имя с закрытым ключом шифрования, который известен только оператору сайта. Пользователи, направляемые на вредоносный сайт, в большинстве современных браузеров получат предупреждения о том, что соединение не является безопасным. Им будет предложено утвердить самозаверяющий сертификат — практика, которой пользователи никогда не должны следовать, если не хотят подвергать опасности устройства в своей сети.

Еще один способ борьбы с угрозой — изменить пароль, защищающий административную учетную запись маршрутизатора, с пароля по умолчанию на надежный.

Наши новостные каналы

Подписывайтесь и будьте в курсе свежих новостей и важнейших событиях дня.

Рекомендуем для вас

Припрятал сокровища, но был убит: историки раскрыли трагическую судьбу владельца богатейшего клада Москвы

Почему наследники так и не нашли это огромное состояние, хотя ходили по нему каждый день?...

Еще одно пророчество Жириновского сбывается прямо сейчас. Белые люди едут в Россию

По словам экспертов, на этот раз все очень серьезно. Договариваться о переселенцах приехал Эролл Маск, отец знаменитого миллиардера...

Пчелы стремительно исчезают в России: из-за чего так происходит и чем это грозит россиянам?

Почему ученые считают, что государство самоустранилось от решения данной проблемы?...

100 000-летняя загадка: ученые назвали предмет, благодаря которому люди сумели заселить всю планету

Американские антропологи не ожидали, что такой простой артефакт окажется настолько универсальным и полезным...

Тайну «проклятия фараонов» раскрыло письмо столетней давности

Открыватель гробницы Тутанхамона, археолог Говард Картер, прямо называл имя человека, который изобрел «сенсацию». В итоге потрясающее научное открытие...

Стало известно, почему Эверест аномально ухудшает здоровье у тысяч альпинистов

Никакой мистики, но очень много криминала. Непальская полиция раскрыла колоссальное преступление, жертвами которого стали 4782 иностранца...

«Боевые роботы» СССР на Зимней войне: как уникальные танки без экипажей вызывали ужас у финнов

Эксперты назвали главные причины, почему прорывной проект Остехбюро был закрыт...

Что не так с отстрелом бакланов на Байкале: почему иркутский биолог раскритиковал планы областной администрации?

Профессор Сергей Пыжьянов предупреждает: ответ, который может дать природа, сведет на нет все усилия человека. В итоге будет только хуже...

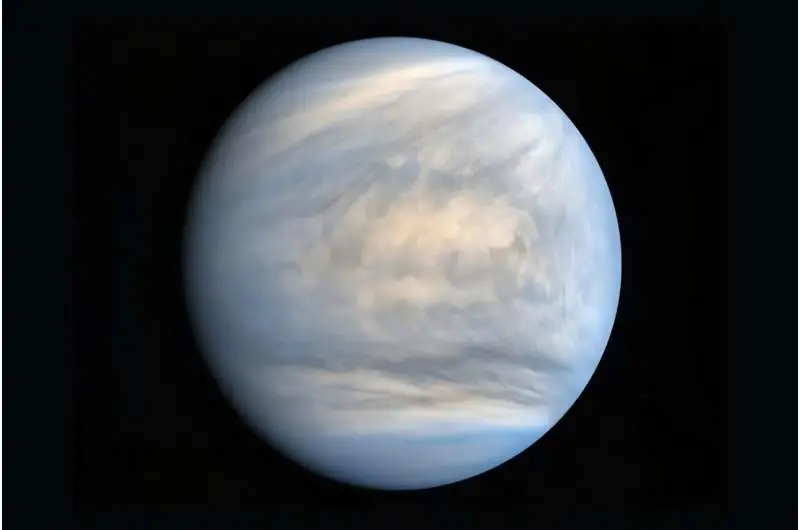

На Венере, вероятно, есть жизнь: угадайте, как и откуда она туда попала?

Эксперты оценивают шансы как весьма значительные и достаточные, тем более что условия на соседней планете есть...

Кусочек мха помог раскрыть запутанное дело о разграблении могил

Преступники имели очень сильное алиби, но хлорофилловые часы сдали их с поличным...

Гвоздь в грудь: зачем римляне пронзали своих умерших?

Археологи говорят: мрачный ритуал захватил всю Империю от столицы до окраин. При этом сами люди не видели в нем ничего плохого и считали крайне важным...