Исследователи обнаружили необычайно незаметный бэкдор Windows

Исследователи обнаружили хитрую вредоносную программу, которая скрытно извлекает данные и выполняет вредоносный код из систем Windows, злоупотребляя функцией Microsoft Internet Information Services (IIS).

IIS — это веб-сервер общего назначения, работающий на устройствах Windows. Как веб-сервер, он принимает запросы от удаленных клиентов и возвращает соответствующий ответ. В июле 2021 года компания Netcraft, занимающаяся сетевым анализом, сообщила, что 51,6 миллиона экземпляров IIS распределены по 13,5 миллиона уникальных доменов.

IIS предлагает функцию под названием «Буферизация событий неудачных запросов», которая собирает метрики и другие данные о веб-запросах, полученных от удаленных клиентов. FREB помогает администраторам устранять неполадки с неудачными веб-запросами, извлекая те, которые соответствуют определенным критериям, из буфера и записывая их на диск. Этот механизм может помочь определить причину ошибок 401 или 404 или изолировать причину зависших или прерванных запросов.

Хакеры выяснили, как злоупотреблять этой функцией FREB для внедрения и выполнения вредоносного кода в защищенных областях уже скомпрометированной сети. Хакеры также могут использовать FREB для извлечения данных из тех же защищенных регионов. Поскольку этот метод сочетается с законными запросами eeb, он обеспечивает скрытый способ дальнейшего проникновения в скомпрометированную сеть.

Исследователи из Symantec, которые сообщили о его появлении, обозначили ПО постэксплуатации, которое делает это возможным для Frebniis. Сначала Frebniis обеспечивает включение FREB, а затем перехватывает его выполнение, внедряя вредоносный код в память процесса IIS и вызывая его запуск. Как только код будет готов, Frebniis сможет проверить все HTTP-запросы, полученные сервером IIS.

— исследователи Symantec.

Прежде чем Frebniis сможет работать, злоумышленник должен сначала взломать систему Windows, на которой работает сервер IIS. Исследователям Symantec еще предстоит выяснить, как Frebniis делает это.

Frebniis анализирует все HTTP-запросы POST, вызывающие файлы logon.aspx или default.aspx, которые используются для создания страниц входа и обслуживания веб-страниц по умолчанию соответственно. Злоумышленники могут переправлять запросы на зараженный сервер, отправив один из этих запросов и добавив пароль «7ux4398!» как параметр. Как только такой запрос получен, Frebniis расшифровывает и выполняет код .Net, управляющий основными функциями бэкдора. Чтобы сделать процесс более незаметным, код не сбрасывает файлы на диск.

Код .NET служит двум целям. Во-первых, он предоставляет прокси-сервер, позволяющий злоумышленникам использовать скомпрометированный IIS для взаимодействия или связи с внутренними ресурсами, которые в противном случае были бы недоступны из Интернета.

Вторая цель кода .Net — разрешить удаленное выполнение предоставленного злоумышленником кода на сервере IIS. Отправляя запрос к файлам logon.aspx или default.aspx, содержащим код, написанный на C#, Frebniis автоматически декодирует его и выполняет в памяти. Опять же, при выполнении кода непосредственно в памяти бэкдор гораздо сложнее обнаружить.

Неясно, насколько широко распространено применение Frebniis в настоящее время. В сообщении исследователей были представлены два хэша файлов, связанных с бэкдором, но пока не объясняется, как выполнить поиск в системе, чтобы узнать, была ли она подвержена атаке.

IIS — это веб-сервер общего назначения, работающий на устройствах Windows. Как веб-сервер, он принимает запросы от удаленных клиентов и возвращает соответствующий ответ. В июле 2021 года компания Netcraft, занимающаяся сетевым анализом, сообщила, что 51,6 миллиона экземпляров IIS распределены по 13,5 миллиона уникальных доменов.

IIS предлагает функцию под названием «Буферизация событий неудачных запросов», которая собирает метрики и другие данные о веб-запросах, полученных от удаленных клиентов. FREB помогает администраторам устранять неполадки с неудачными веб-запросами, извлекая те, которые соответствуют определенным критериям, из буфера и записывая их на диск. Этот механизм может помочь определить причину ошибок 401 или 404 или изолировать причину зависших или прерванных запросов.

Хакеры выяснили, как злоупотреблять этой функцией FREB для внедрения и выполнения вредоносного кода в защищенных областях уже скомпрометированной сети. Хакеры также могут использовать FREB для извлечения данных из тех же защищенных регионов. Поскольку этот метод сочетается с законными запросами eeb, он обеспечивает скрытый способ дальнейшего проникновения в скомпрометированную сеть.

Исследователи из Symantec, которые сообщили о его появлении, обозначили ПО постэксплуатации, которое делает это возможным для Frebniis. Сначала Frebniis обеспечивает включение FREB, а затем перехватывает его выполнение, внедряя вредоносный код в память процесса IIS и вызывая его запуск. Как только код будет готов, Frebniis сможет проверить все HTTP-запросы, полученные сервером IIS.

Похищая и изменяя код веб-сервера IIS, Frebniis может перехватывать обычный поток обработки HTTP-запросов и искать специально отформатированные HTTP-запросы. Эти запросы позволяют скрытно выполнять удаленное выполнение кода и проксировать внутренние системы. Никакие файлы или подозрительные процессы не будут запущены в системе, что делает Frebniis относительно уникальным и редким типом бэкдора HTTP

— исследователи Symantec.

Прежде чем Frebniis сможет работать, злоумышленник должен сначала взломать систему Windows, на которой работает сервер IIS. Исследователям Symantec еще предстоит выяснить, как Frebniis делает это.

Frebniis анализирует все HTTP-запросы POST, вызывающие файлы logon.aspx или default.aspx, которые используются для создания страниц входа и обслуживания веб-страниц по умолчанию соответственно. Злоумышленники могут переправлять запросы на зараженный сервер, отправив один из этих запросов и добавив пароль «7ux4398!» как параметр. Как только такой запрос получен, Frebniis расшифровывает и выполняет код .Net, управляющий основными функциями бэкдора. Чтобы сделать процесс более незаметным, код не сбрасывает файлы на диск.

Код .NET служит двум целям. Во-первых, он предоставляет прокси-сервер, позволяющий злоумышленникам использовать скомпрометированный IIS для взаимодействия или связи с внутренними ресурсами, которые в противном случае были бы недоступны из Интернета.

Вторая цель кода .Net — разрешить удаленное выполнение предоставленного злоумышленником кода на сервере IIS. Отправляя запрос к файлам logon.aspx или default.aspx, содержащим код, написанный на C#, Frebniis автоматически декодирует его и выполняет в памяти. Опять же, при выполнении кода непосредственно в памяти бэкдор гораздо сложнее обнаружить.

Неясно, насколько широко распространено применение Frebniis в настоящее время. В сообщении исследователей были представлены два хэша файлов, связанных с бэкдором, но пока не объясняется, как выполнить поиск в системе, чтобы узнать, была ли она подвержена атаке.

Наши новостные каналы

Подписывайтесь и будьте в курсе свежих новостей и важнейших событиях дня.

Рекомендуем для вас

Припрятал сокровища, но был убит: историки раскрыли трагическую судьбу владельца богатейшего клада Москвы

Почему наследники так и не нашли это огромное состояние, хотя ходили по нему каждый день?...

Еще одно пророчество Жириновского сбывается прямо сейчас. Белые люди едут в Россию

По словам экспертов, на этот раз все очень серьезно. Договариваться о переселенцах приехал Эролл Маск, отец знаменитого миллиардера...

Пчелы стремительно исчезают в России: из-за чего так происходит и чем это грозит россиянам?

Почему ученые считают, что государство самоустранилось от решения данной проблемы?...

100 000-летняя загадка: ученые назвали предмет, благодаря которому люди сумели заселить всю планету

Американские антропологи не ожидали, что такой простой артефакт окажется настолько универсальным и полезным...

Тайну «проклятия фараонов» раскрыло письмо столетней давности

Открыватель гробницы Тутанхамона, археолог Говард Картер, прямо называл имя человека, который изобрел «сенсацию». В итоге потрясающее научное открытие...

Стало известно, почему Эверест аномально ухудшает здоровье у тысяч альпинистов

Никакой мистики, но очень много криминала. Непальская полиция раскрыла колоссальное преступление, жертвами которого стали 4782 иностранца...

«Боевые роботы» СССР на Зимней войне: как уникальные танки без экипажей вызывали ужас у финнов

Эксперты назвали главные причины, почему прорывной проект Остехбюро был закрыт...

Что не так с отстрелом бакланов на Байкале: почему иркутский биолог раскритиковал планы областной администрации?

Профессор Сергей Пыжьянов предупреждает: ответ, который может дать природа, сведет на нет все усилия человека. В итоге будет только хуже...

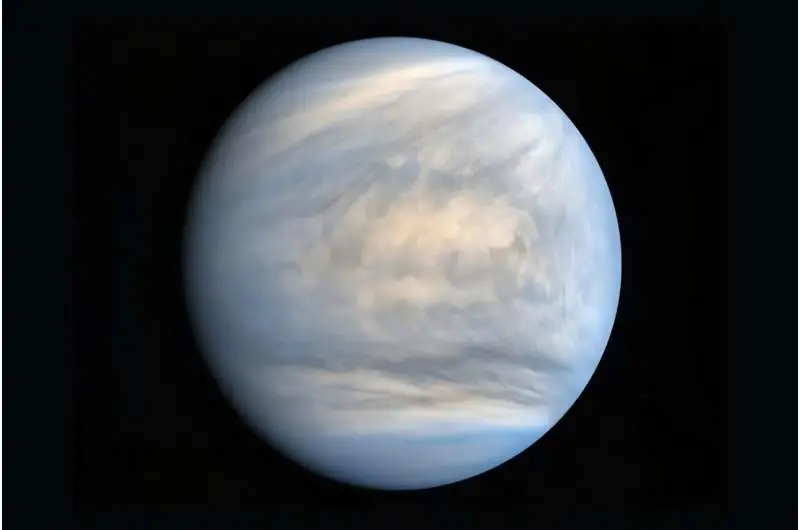

На Венере, вероятно, есть жизнь: угадайте, как и откуда она туда попала?

Эксперты оценивают шансы как весьма значительные и достаточные, тем более что условия на соседней планете есть...

Кусочек мха помог раскрыть запутанное дело о разграблении могил

Преступники имели очень сильное алиби, но хлорофилловые часы сдали их с поличным...

Гвоздь в грудь: зачем римляне пронзали своих умерших?

Археологи говорят: мрачный ритуал захватил всю Империю от столицы до окраин. При этом сами люди не видели в нем ничего плохого и считали крайне важным...