Глава Google Project Zero Тим Уиллис написал, что четыре наиболее серьезные из восемнадцати уязвимостей позволяют злоумышленнику удаленно скомпрометировать телефон без взаимодействия с пользователем. Для компрометации уязвимого устройства злоумышленнику достаточно знать номер телефона жертвы.

Хакер, использующий одну из уязвимостей, получит полный доступ ко всем данным, которые передаются на устройство и с него, включая звонки, текстовые сообщения и мобильные данные. Уиллис пишет, что опытные злоумышленники могут быстро создать оперативный эксплойт для бесшумной и удаленной компрометации уязвимых устройств.

Остальные 14 уязвимостей были не такими серьезными, поскольку требовали либо злонамеренного оператора мобильной сети, либо злоумышленника с локальным доступом к устройству.

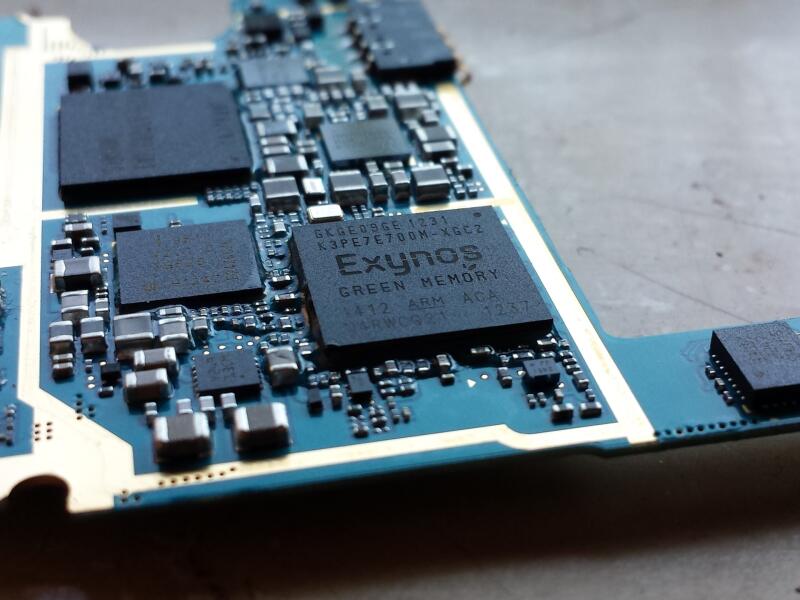

Google перечислил некоторые устройства с чипсетами Exynos, которые, подвержены уязвимостям:

- Мобильные устройства Samsung, в том числе серии S22, M33, M13, M12, A71, A53, A33, A21, A13, A12 и A04.

- Мобильные устройства Vivo, в том числе серии S16, S15, S6, X70, X60 и X30.

- Серии устройств Pixel 6 и Pixel 7 от Google

- Любые носимые устройства, использующие чипсет Exynos W920 (включая Galaxy Watch 4 и 5)

Хорошей новостью для владельцев затронутых устройств Pixel является то, что они уже были исправлены в обновлении безопасности за март 2023 года. Исследователь Project Zero Мэдди Стоун написала в Твиттере, что, несмотря на то, что у Samsung было 90 дней на исправление уязвимостей, Samsung до сих пор этого не сделала.

У конечных пользователей до сих пор нет исправлений через 90 дней после отчета....

— Мэдди Стоун (@maddiestone).

Для владельцев телефонов, которые еще не исправлены, Google рекомендует отключить вызовы Wi-Fi и передачу голоса по LTE (VoLTE) в настройках устройства, чтобы исключить риск эксплуатации этих уязвимостей.